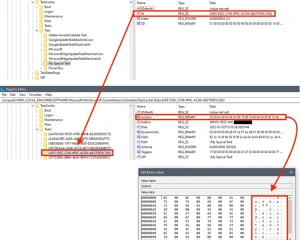

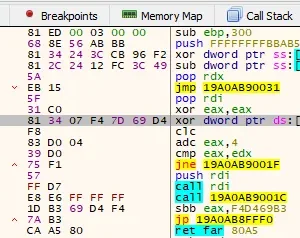

Tarrask恶意软件使用计划任务躲避杀毒软件检测,。在这篇文章中,我们将演示威胁参与者如何创建计划任务、他们如何掩盖自己的踪迹、恶意软件的规避技术如何用于维护和确保系统的持久性,以及如何防范这种策略,HAFNIUM,目标是电信、互联网服务提供商和数据服务领域

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

Tarrask恶意软件使用计划任务躲避杀毒软件检测,。在这篇文章中,我们将演示威胁参与者如何创建计划任务、他们如何掩盖自己的踪迹、恶意软件的规避技术如何用于维护和确保系统的持久性,以及如何防范这种策略,HAFNIUM,目标是电信、互联网服务提供商和数据服务领域

Read more

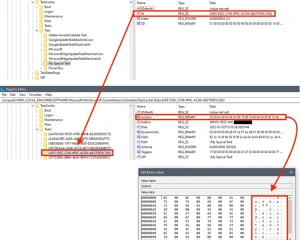

区块链黑暗森林自救手册V1 Beta-余弦,Blockchain dark forest selfguard handbook,如果你持有加密货币或对这个世界有兴趣,未来可能会持有加密货币,那么这本手册值得你反复阅读并谨慎实践

Read more

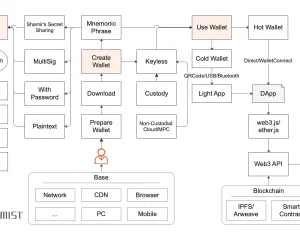

凭证窃取恶意软件FFDroider Stealer针对社交媒体平台用户,胁参与者使用各种技术收集敏感信息,包括键盘记录、cookie 窃取以及将窃取的信息发送到命令和控制服务器(C2),基于 Windows 的新型恶意软件,它创建了一个注册表项为 FFDroider

Read more

针对非洲银行业的恶意软件活动分析,攻击者从合法银行的域名仿冒域名发送电子邮件,通过打开恶意附件引诱他们申请工作。如果用户打开 HTML 文件,系统会提示他们下载 ISO 文件,该文件又包含一个 Visual Basic 脚本,执行时会导致恶意软件感染

Read more

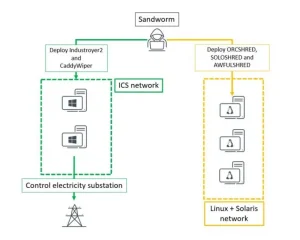

乌克兰阻止了试图攻击其电网的俄罗斯黑客,Sandworm Group (UAC-0082) 使用恶意程序 INDUSTROYER2 和 CADDYWIPER (CERT-UA # 4435) 对乌克兰能源设施进行网络攻击

Read more