巧用cpl文件进行权限维持和免杀|后渗透测试技巧,利用Windows控制面板扩展项生成木马,绕过杀毒软件,进行攻击及后渗透测试阶段的隐蔽,cpl并不像exe,更像是dll,无法直接打开,只能以加载的形式运行,把这个cpl文件当作一个后门,做到一个权限维持的效果,且比较隐蔽

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

巧用cpl文件进行权限维持和免杀|后渗透测试技巧,利用Windows控制面板扩展项生成木马,绕过杀毒软件,进行攻击及后渗透测试阶段的隐蔽,cpl并不像exe,更像是dll,无法直接打开,只能以加载的形式运行,把这个cpl文件当作一个后门,做到一个权限维持的效果,且比较隐蔽

Read more

使用Postman破解API|api漏洞挖掘方法|渗透测试技巧,API暴露于互联网,错误配置的缓存,暴露的令牌,JWT的弱点,授权问题/IDOR,未记录的api,不同版本的api共存,速率限制,条件竞争,注入,http请求方法

Read more

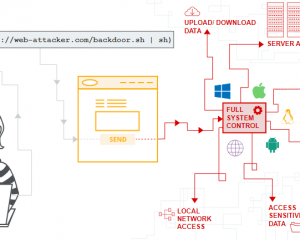

操作系统命令注入教程及一些简单的绕过waf技巧一,OS 命令注入(也称为 shell 注入)是一种 Web 安全漏洞,允许攻击者在运行应用程序的服务器上执行任意操作系统 (OS) 命令,攻击者可以利用操作系统命令注入漏洞来破坏托管基础架构的其他部分

Read more

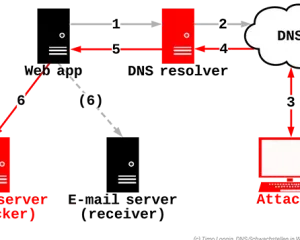

Kaminsky利用DNS缓存中毒漏洞和忘记密码接管用户账户,假设攻击者可以将任意 DNS 记录注入 Web 应用程序使用的 DNS 解析器的缓存中(DNS 缓存中毒),然后他就能够操纵电子邮件域到 IP 地址的映射。因此DNS名称解析将会指向攻击者电子邮件服务器的IP地址

Read more

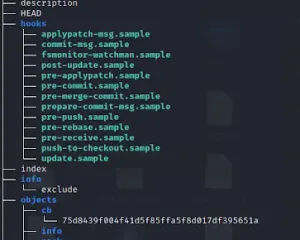

利用git/svn源码泄露漏洞反制黑客|通杀源码泄露漏洞利用程序,通过创建恶意的git目录可以在攻击者的磁盘中写入任意文件,实现远程代码执行,对于类unix系统可以写入crontab,增加定时任务,反弹shell回来,对于Windows系统可以写入开始菜单启动项,或者dll劫持

Read more