LSTAR – CobaltStrike综合后渗透插件,本着简化CS右键和方便自己集成的目的,对Reference里的项目进行了缝合以及二次开(抄)发(袭),重构和丰富了主机相关凭据获取、多级内网穿透、ZeroLogon漏洞、免杀的Mimikatz和Adduser等功能

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

LSTAR – CobaltStrike综合后渗透插件,本着简化CS右键和方便自己集成的目的,对Reference里的项目进行了缝合以及二次开(抄)发(袭),重构和丰富了主机相关凭据获取、多级内网穿透、ZeroLogon漏洞、免杀的Mimikatz和Adduser等功能

Read more

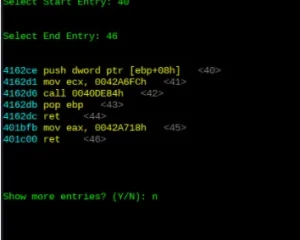

使Shellter在手动模式下获得最大免杀效果,跟踪更多的指令,混淆 IAT 处理程序并添加多态代码,我们通过插入多态代码进行屏蔽,使用 shellter 绕过现代防病毒软件是一项艰巨的任务,但有趣且可行,最好在进行初步研究后找出目标操作系统上使用的防病毒产品并针对特定防病毒创建文件

Read more

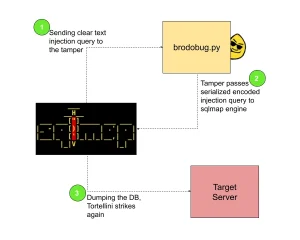

如何解码Protobuf数据并进行反序列化漏洞测试,实际上在 HTTP 拦截期间,数据显示为 base64 编码,但在解码响应后,我们注意到数据是二进制格式,Protobuf 对人不友好,因为数据以二进制格式序列化,有时还以 base64 编码

Read more

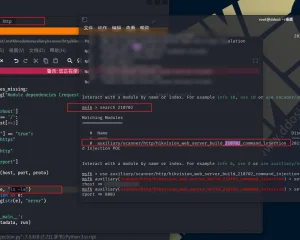

CVE-2021-36260 poc|海康威视命令注入漏洞,海康威视部分产品中的web模块存在一个命令注入漏洞,由于对输入参数校验不充分,攻击者可以发送带有恶意命令的报文到受影响设备,成功利用此漏洞可以导致命令执行。海康威视已发布版本修复该漏洞。

Read more

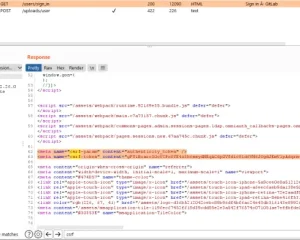

CVE-2021-22205|GitLab CE/EE远程代码执行漏洞 rce exp,在 GitLab CE/EE 中发现了一个影响从 11.9 开始的所有版本的问题。GitLab 没有正确验证传递给文件解析器的图像文件,这导致远程命令执行

Read more