目录导航

Microsoft 已针对软件发布了 100 多个安全修复程序,可解决包括两个零日漏洞在内的关键问题。

在这家微软巨头的最新一轮补丁中,通常在每个月的第二个星期二发布,也就是所谓的补丁星期二,微软修复了许多问题,包括大量远程代码执行 (RCE) 漏洞、特权提升 (EoP) 问题、拒绝服务、信息泄露和欺骗。总共有 10 个漏洞被归类为严重漏洞。

受 4 月安全更新影响的产品包括 Windows 操作系统、Microsoft Office、Dynamics、Edge、Hyper-V、文件服务器、Skype for Business 和 Windows SMB。

本次更新解决的零日漏洞有:

- CVE-2022-26904:这个已知的零日漏洞会影响 Windows 用户配置文件服务,并被描述为 EoP 漏洞。微软表示,该漏洞的 CVSS 严重性评分为 7.0,其攻击复杂性被认为是“高”,因为“成功利用此漏洞需要攻击者赢得竞争条件”。

- CVE-2022-24521:此漏洞是在 Windows 通用日志文件系统驱动程序中发现的另一个 EoP 问题。微软发布了 7.8 分的 CVSS 分数,表示攻击复杂性很低,并且该公司已检测到主动利用,尽管该漏洞直到现在才公开。

另外两个安全问题CVE-2022-26809和CVE-2022-24491也值得注意。这些漏洞影响远程过程调用运行时和 Windows 网络文件系统,CVSS 得分为 9.8,可被利用来触发 RCE。

根据零日倡议(ZDI),补丁量水平与 2021 年第一季度相似。

上个月,微软在 3 月份的一批安全修复中解决了71 个漏洞。处理的错误包括 CVE-2022-22006 和 CVE-2022-24501,这是仅有的两个已修补的严重错误。2 月,微软修补了48 个漏洞,其中包括一个零日安全漏洞。

在其他微软新闻中,这家科技巨头正在计划一项改变,这可能意味着我们所知道的周二补丁程序的结束。被称为 Windows Autopatch 的自动 Windows 和 Office 软件更新服务将向企业客户推出,以确保他们能够更快地访问安全修复程序,而不是等待每月更新一次——但紧急计划外的情况除外发布。

Windows Autopatch 定于 2022 年 7 月发布。

微软公告详情

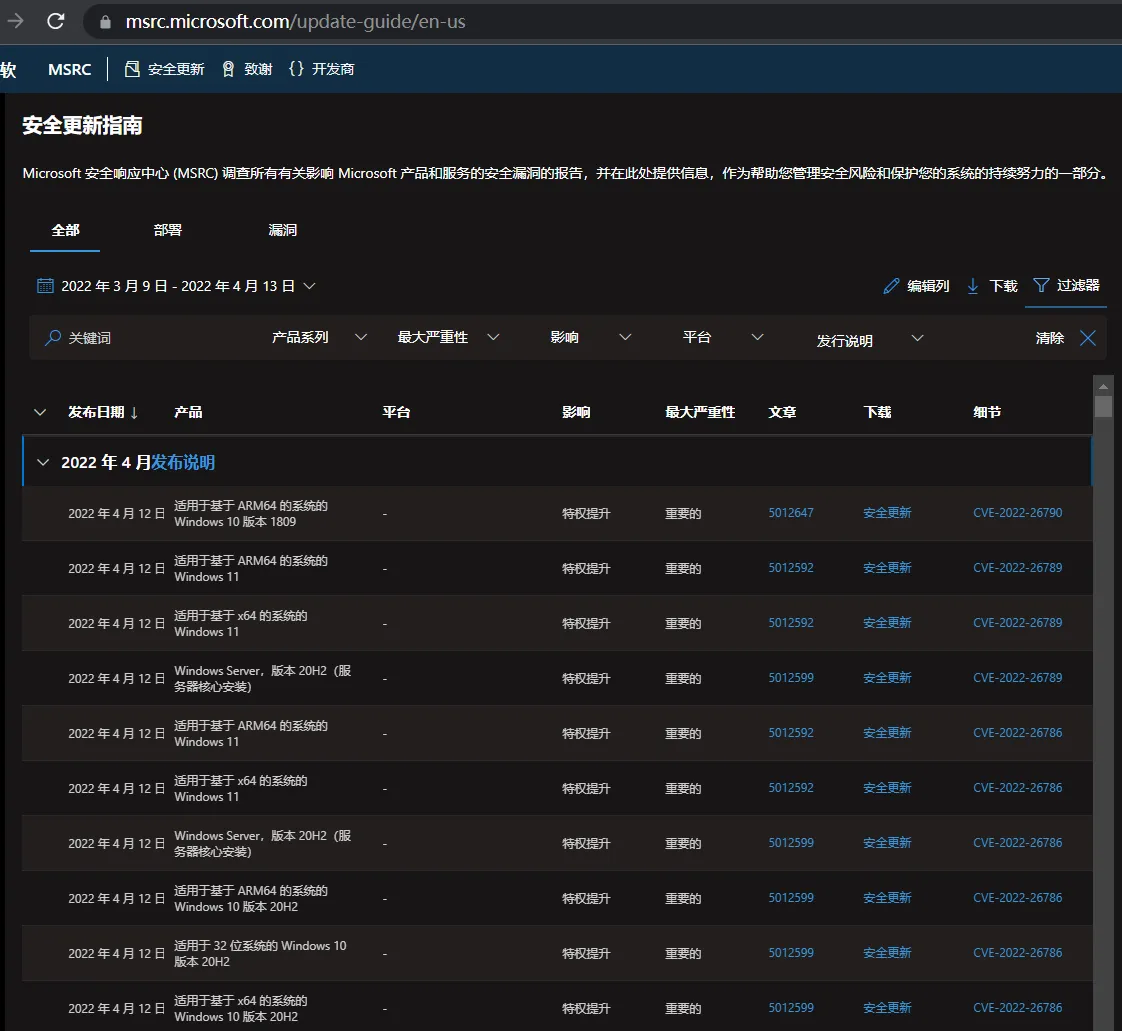

2022 年 4 月安全更新

本月更新

此版本包含以下产品、功能和角色的安全更新。

- .NET 框架

- Active Directory 域服务

- Azure SDK

- Azure 站点恢复

- LDAP – 轻量级目录访问协议

- 微软蓝牙驱动

- 微软动态

- Microsoft Edge(基于 Chromium)

- 微软图形组件

- Microsoft 本地安全机构服务器 (lsasrv)

- 微软Office Excel

- 微软办公室 SharePoint

- 微软Windows ALPC

- Microsoft Windows 编解码器库

- 微软Windows媒体基金会

- Power BI

- 角色:DNS服务器

- 角色:Windows Hyper-V

- 商务版 Skype

- 视觉工作室

- 视觉工作室代码

- WinSock 的 Windows 辅助功能驱动程序

- Windows 应用商店

- Windows AppX 包管理器

- Windows 群集客户端故障转移

- Windows 群集共享卷 (CSV)

- Windows 通用日志文件系统驱动程序

- Windows Defender的

- Windows DWM 核心库

- Windows 端点配置管理器

- Windows 传真撰写表单

- Windows 反馈中心

- Windows 文件资源管理器

- Windows 文件服务器

- Windows 安装程序

- Windows iSCSI 目标服务

- Windows Kerberos

- Windows内核

- Windows 本地安全机构子系统服务

- Windows媒体

- Windows 网络文件系统

- Windows PowerShell

- Windows 打印后台处理程序组件

- Windows RDP

- Windows 远程过程调用运行时

- Windows频道

- Windows中小企业

- Windows 电话服务器

- Windows 升级助手

- Windows 用户配置文件服务

- Windows Win32K

- Windows 工作文件夹服务

- YARP 反向代理

请注意以下有关安全更新的信息:

安全更新指南博客文章

| 日期 | 博客文章 |

|---|---|

| 2022 年 1 月 11 日 | 即将推出:新的安全更新指南通知系统 |

| 2021 年 2 月 9 日 | 继续收听:关于安全更新指南 API 的好消息 |

| 2021 年 1 月 13 日 | 安全更新指南支持行业合作伙伴分配的 CVE |

| 2020 年 12 月 8 日 | 安全更新指南:让我们继续对话 |

| 2020 年 11 月 9 日 | 新版安全更新指南中的漏洞说明 |

相关信息

- 新的 Hotpatching 功能现已全面推出。有关详细信息,请参阅Windows Server Azure 版虚拟机 (VM) 的热补丁功能。

- Windows 10 更新是累积的。除非安全更新外,每月安全版本还包括针对影响 Windows 10 的漏洞的所有安全修复。这些更新可通过Microsoft 更新目录获得。有关 Windows 10 操作系统的生命周期和支持日期的信息,请参阅Windows 生命周期情况说明书。

- Microsoft 正在改进 Windows 发行说明。有关详细信息,请参阅Windows 发行说明的下一步。

- 可以在ADV990001中找到每个操作系统的最新服务堆栈更新列表。每当发布新的服务堆栈更新时,都会更新此列表。安装最新的服务堆栈更新很重要。

- 除了针对漏洞的安全更改外,更新还包括深度防御更新,以帮助改进与安全相关的功能。

- 运行 Windows 7、Windows Server 2008 R2 或 Windows Server 2008 的客户需要购买扩展安全更新才能继续接收安全更新。有关详细信息,请参阅4522133。

常见问题解答、缓解措施和解决方法

以下 CVE 包含常见问题解答、缓解措施或解决方法。您可以通过选择“编辑列”面板中的“常见问题”、“缓解措施”和“变通办法”列,从“漏洞”选项卡中更详细地查看这些内容。

- CVE-2022-1125

- CVE-2022-1127

- CVE-2022-1128

- CVE-2022-1129

- CVE-2022-1130

- CVE-2022-1131

- CVE-2022-1133

- CVE-2022-1134

- CVE-2022-1135

- CVE-2022-1136

- CVE-2022-1137

- CVE-2022-1138

- CVE-2022-1139

- CVE-2022-1143

- CVE-2022-1145

- CVE-2022-1146

- CVE-2022-1232

- CVE-2022-21983

- CVE-2022-22008

- CVE-2022-22009

- CVE-2022-23257

- CVE-2022-23259

- CVE-2022-23268

- CVE-2022-23292

- CVE-2022-24472

- CVE-2022-24473

- CVE-2022-24475

- CVE-2022-24482

- CVE-2022-24483

- CVE-2022-24485

- CVE-2022-24487

- CVE-2022-24490

- CVE-2022-24491

- CVE-2022-24492

- CVE-2022-24493

- CVE-2022-24495

- CVE-2022-24497

- CVE-2022-24498

- CVE-2022-24500

- CVE-2022-24523

- CVE-2022-24527

- CVE-2022-24528

- CVE-2022-24532

- CVE-2022-24533

- CVE-2022-24534

- CVE-2022-24536

- CVE-2022-24537

- CVE-2022-24539

- CVE-2022-24540

- CVE-2022-24541

- CVE-2022-24543

- CVE-2022-24545

- CVE-2022-24765

- CVE-2022-24767

- CVE-2022-26783

- CVE-2022-26785

- CVE-2022-26807

- CVE-2022-26808

- CVE-2022-26809

- CVE-2022-26811

- CVE-2022-26812

- CVE-2022-26813

- CVE-2022-26814

- CVE-2022-26815

- CVE-2022-26816

- CVE-2022-26817

- CVE-2022-26818

- CVE-2022-26819

- CVE-2022-26820

- CVE-2022-26821

- CVE-2022-26822

- CVE-2022-26823

- CVE-2022-26824

- CVE-2022-26825

- CVE-2022-26826

- CVE-2022-26827

- CVE-2022-26828

- CVE-2022-26829

- CVE-2022-26830

- CVE-2022-26891

- CVE-2022-26894

- CVE-2022-26895

- CVE-2022-26896

- CVE-2022-26897

- CVE-2022-26898

- CVE-2022-26900

- CVE-2022-26901

- CVE-2022-26903

- CVE-2022-26904

- CVE-2022-26907

- CVE-2022-26908

- CVE-2022-26909

- CVE-2022-26910

- CVE-2022-26911

- CVE-2022-26912

- CVE-2022-26916

- CVE-2022-26917

- CVE-2022-26918

- CVE-2022-26919

- CVE-2022-26920

- CVE-2022-26924

已知的问题

通过在Edit Columns面板中选择Known Issues列,您可以从 Deployments 选项卡中更详细地查看这些内容。

有关 Windows 已知问题的详细信息,请参阅Windows 消息中心(当前支持的 Windows 版本的链接位于左侧窗格中)。

| 知识库文章 | 适用于 |

|---|---|

| 5012591 | Windows 10 版本 1909 |

| 5012592 | Windows 11 |

| 5012596 | Windows 10 版本 1607、Windows Server 2016 |

| 5012599 | Windows 10,版本 20H2,Windows Server,版本 20H2,Windows 10,版本 21H1,Windows 10,版本 21H2 |

| 5012604 | Windows服务器 2022 |

| 5012626 | Windows 7、Windows Server 2008 R2(每月汇总) |

| 5012632 | Windows Server 2008(仅安全更新) |

| 5012639 | Windows 8.1、Windows Server 2012 R2(仅安全更新) |

| 5012647 | Windows 10 版本 1809 |

| 5012649 | Windows 7、Windows Server 2008 R2(仅安全更新) |

| 5012650 | Windows Server 2012(每月汇总) |

| 5012653 | Windows 10 |

| 5012658 | Windows Server 2008(每月汇总) |

| 5012666 | Windows Server 2012(仅安全更新) |

| 5012670 | Windows 8.1、Windows Server 2012 R2(每月汇总) |

| 5002191 | SharePoint Server 订阅版 |

发布时间:2022 年 4 月 13 日

转载请注明出处及链接