目录导航

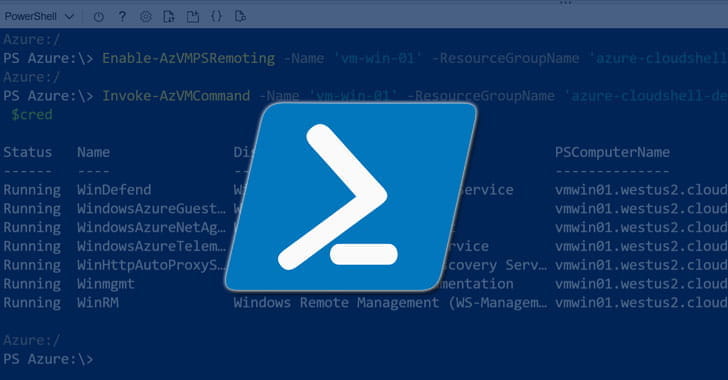

微软敦促 Azure 用户尽快更新PowerShell 命令行工具,以防止影响 .NET Core 的关键远程代码执行漏洞。

该问题被跟踪为CVE-2021-26701(CVSS 评分:8.1),影响 PowerShell 7.0 和 7.1 版,并已分别在 7.0.6 和 7.1.3 版中修复。Windows PowerShell 5.1 不受该缺陷的影响。

PowerShell建立在 .NET 公共语言运行时 (CLR)之上,是一个跨平台的任务自动化实用程序,由命令行外壳、脚本语言和配置管理框架组成。

“由于文本编码的执行方式,.NET 5 和 .NET Core 中存在一个远程代码执行漏洞,”该公司在今年 4 月初发布的一份公告中指出,并补充说问题存在于“ System.Text.Encodings.Web” ” 包,它提供了在 JavaScript、HTML 和 URL 中使用的用于编码和转义字符串的类型。

- System.Text.Encodings.Web (version 4.0.0 – 4.5.0) – 在 4.5.1 版本中修复

- System.Text.Encodings.Web(版本 4.6.0 – 4.7.1)——在版本 4.7.2 中修复

- System.Text.Encodings.Web(5.0.0 版)——在 5.0.1 版中修复

CVE-2021-26701 最初由 Microsoft 作为其2021 年 2 月补丁星期二更新的一部分解决。鉴于没有缓解该漏洞的变通方法,强烈建议更新到最新版本。

微软的忠告

更新 PowerShell 版本 7.0 和 7.1 以防范漏洞

发布日期: 2021 年 7 月 1 日

如果您从 PowerShell 7.0 或 7.1 版管理您的 Azure 资源,我们已发布新版本的 PowerShell 以解决7.0 和 7.1 版中的.NET Core 远程代码执行漏洞。

我们建议您尽快安装更新版本。

Windows PowerShell 5.1 不受此问题的影响。

必需的操作

为了最好地防范此漏洞,请尽快安装新的 PowerShell 版本

版本更新:• 版本7.0到7.0.6

• 版本7.1到7.1.3