Keksec黑客组织最新的DDoS僵尸网络Enemybot分析,新的DDoS僵尸网络,自称“Enemybot”,并将自己归咎于 Keksec,这是一个专门从事加密和 DDoS 攻击的威胁组织,它还连接到隐藏在 Tor 网络中的命令和控制 (C2) 服务器,这使得它的删除更加复杂

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

Keksec黑客组织最新的DDoS僵尸网络Enemybot分析,新的DDoS僵尸网络,自称“Enemybot”,并将自己归咎于 Keksec,这是一个专门从事加密和 DDoS 攻击的威胁组织,它还连接到隐藏在 Tor 网络中的命令和控制 (C2) 服务器,这使得它的删除更加复杂

Read more

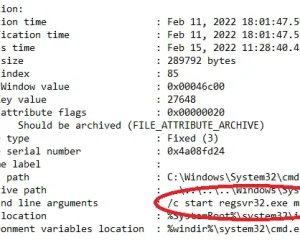

用于释放IcedID木马的钓鱼邮件分析,FortiGuard Labs 最近遇到了这样一种情况,乌克兰基辅的一家燃料公司收到了一封钓鱼式电子邮件,其中包含附上的发票(似乎来自另一家燃料供应商),该发票是伪造的。附件是一个包含 IcedID 木马的 zip 文件

Read more

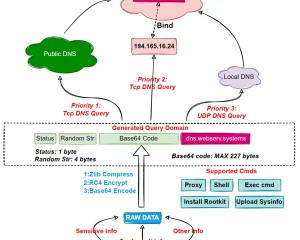

B1txor20 使用Log4j漏洞DNS隧道传播僵尸网络的Linux后门,360Netlab的蜜罐系统捕获了一个未知的ELF文件通过Log4J漏洞传播,此文件在运行时产生的网络流量引发了疑似DNS Tunnel的告警,经过分析,我们确定是一个全新的僵尸网络家族

Read more

No More Ransom网站介绍|拒绝勒索软件|勒索软件解密工具,对用户系统上的数据进行加密,然后要求赎金的勒索软件在过去几年已经成为众所周知的网络安全问题,打击勒索软件需要各方(包括警方、司法部门、欧洲刑警组织和信息技术保安公司)共同合作

Read more

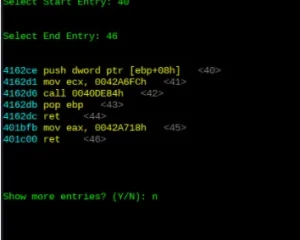

使Shellter在手动模式下获得最大免杀效果,跟踪更多的指令,混淆 IAT 处理程序并添加多态代码,我们通过插入多态代码进行屏蔽,使用 shellter 绕过现代防病毒软件是一项艰巨的任务,但有趣且可行,最好在进行初步研究后找出目标操作系统上使用的防病毒产品并针对特定防病毒创建文件

Read more