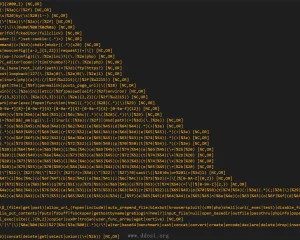

为什么攻击者喜欢使用PowerShell,PowerShell 在我们最流行的 ATT&CK 子技术列表中名列前茅。它用途广泛、无处不在,并且与正常的操作系统活动融为一体,PowerShell的多功能性和普遍性最大限度地减少了攻击者自定义有效负载或在目标系统上下载恶意工具的需求

Read more

暗网|黑客|极客|渗透测试|专注信息安全|数据泄露|隐私保护

为什么攻击者喜欢使用PowerShell,PowerShell 在我们最流行的 ATT&CK 子技术列表中名列前茅。它用途广泛、无处不在,并且与正常的操作系统活动融为一体,PowerShell的多功能性和普遍性最大限度地减少了攻击者自定义有效负载或在目标系统上下载恶意工具的需求

Read more

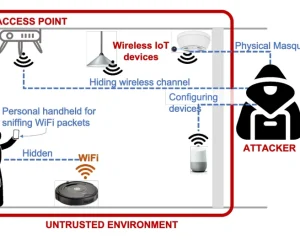

Lumos可识别和定位隐藏的摄像头和物联网设备,一组学者设计了一种系统,可以在手机或笔记本电脑上使用,以识别和定位陌生物理空间中连接 Wi-Fi 的隐藏物联网设备。Lumos 可以以 95% 的准确率识别隐藏设备,并以 1 的中值误差定位它们。

Read more

7G防火墙规则 7G firewall v1.5,7G 防火墙提供轻量级的服务器级保护,可抵御各种恶意请求、恶意机器人、自动攻击、垃圾邮件以及许多其他类型的威胁和废话。无需加载PHP、MySQL和其他所有内容即可阻止不良请求

Read more

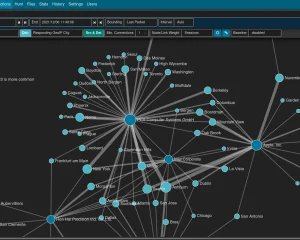

Malcolm 一款功能强大易于部署的网络流量分析工具套件,Malcolm 是一个功能强大、易于部署的网络流量分析工具套件,用于完整的数据包捕获工件(PCAP 文件)和 Zeek 日志。network traffic analysis tool

Read more

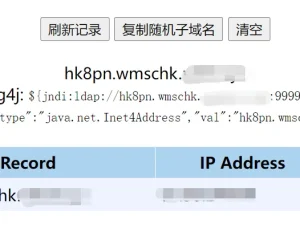

DNS log平台搭建,在某些情况下,无法利用漏洞获得回显。但是,如果目标可以发送DNS请求,则可以通过DNS log方式将想获得的数据外带出来(oob)。SQL盲注,无回显的命令执行,无回显的SSRF,DNSLog-GO

Read more